«Dafür muss der Angreifer innerhalb des Firmennetzwerks sein….» – Die wohl am häufigsten in der IT verwendete Ausrede, welcher das Hinausschieben eines verfügbaren Sicherheitspatches Rechtfertigen soll.

Mangelndes Wissen über die von Cyberkriminellen eingesetzten Angriffsvektoren führt zur Annahme, dass von solchen Softwarelücken kaum ein Risiko ausgeht. In der Konsequenz führt dies jedoch dazu, dass Firmen auch Jahre später Angriffsfläche bieten, wo längst keine mehr sein sollte.

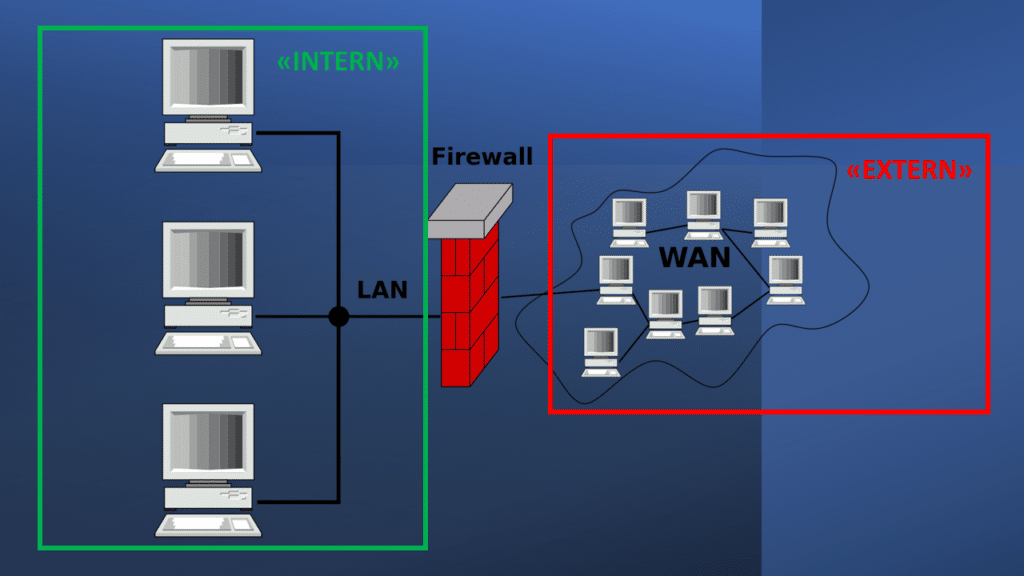

Intern / Extern

Im folgenden werden Systeme, welche über das Internet erreichbar sind als «von extern erreichbar» bezeichnet. Alle Komponenten welche durch eine Firewall abeschirmt werden, als «Intern».

Es ist nicht abzustreiten, dass viele Sicherheitsbedrohungen von ausserhalb kommen, aber noch lange nicht nur. Interne-Bedrohungen, welche einen Anteil von 75 % ausmachen, stellen ebenfalls ein ernstes Problem dar.

Dabei ist es egal, ob es sich um Mitarbeiter handelt, die in Bezug auf Online-Sicherheit einfach nicht genug geschult wurden oder aber um solche, die aus irgendeinem Grund Rache an dem Unternehmen nehmen wollen.

Interne Schwachstellen

Angreifer, welche bereits im internen Netzwerk Fuss gefasst haben, sind für die weitere Ausbreitung auf Schwachstellen angewiesen.

Wie Sie sich denken können, sind das genau diese Schwachstellen, welche zuvor frei nach dem Motto «nicht kritisch – da nicht von extern erreichbar» abgetan wurden.

Externe Bedrohungen

In früheren Posts haben wir bereits Möglichkeiten aufgezeigt. Diese werden gezielt genutzt um von extern direkten Zugriff zu erhalten.

Fazit

Systeme, die mit dem Internet verbunden sind, werden ständig auf Schlupflöcher untersucht und regelmäßig angegriffen. Die Bedrohung durch Hacker und Malware besteht nicht nur außerhalb Ihrer Firewall, sondern kann auch innerhalb vorhanden sein.

Der Grundgedanke, dass Bedrohungen aus dem Internet kommen, wird von vielen verstanden und ergibt für viele Menschen Sinn. Was aber gerne übersehen wird, ist die Tatsache, dass diese Bedrohungen auch von intern kommen können.

Zu dieser Art von Bedrohungen gehören beispielsweise:

- unzufriedene Mitarbeiter, die es auf Systeme von innen abgesehen haben

- Malware (wie Viren oder Trojaner), die über das Internet (Mail, Webseite) oder einen USB-Stick auf einen vernetzten Computer heruntergeladen wird.

Wenn die Malware in das interne Netzwerk eindringt, hat sie es auch auf andere Systeme und Dienste im internen Netzwerk abgesehen. Sind an dieser Stelle Schwachstellen vorhanden wird die Ausbreitung kaum noch zu vermeiden sein.

Aus diesem Grund sind sowohl interne als auch externe Schwachstellen äusserst kritisch!